Uma falha crítica no cPanel permite bypass de autenticação e acendeu um alerta vermelho na comunidade de tecnologia. Classificada com alta severidade (CVSS 9.8), essa vulnerabilidade expõe servidores a acessos indevidos por atacantes remotos, sem a necessidade de credenciais válidas. Em um cenário onde a segurança da informação é prioridade estratégica, entender o impacto e agir rapidamente é essencial.

Neste artigo, você vai entender o que está por trás dessa vulnerabilidade, quais sistemas são afetados e quais medidas devem ser tomadas imediatamente para mitigar riscos.

O que é a falha crítica no cPanel?

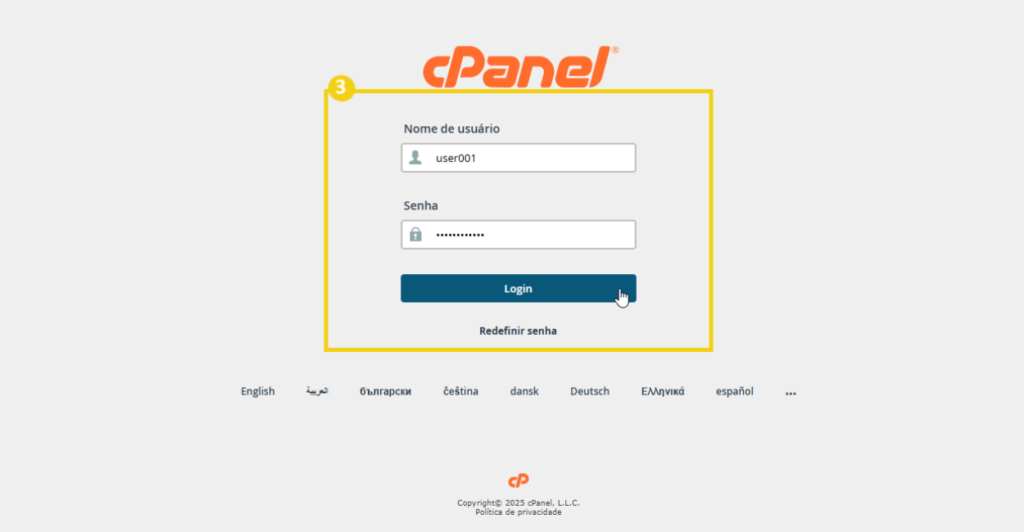

A falha crítica no cPanel permite bypass de autenticação por meio de uma vulnerabilidade identificada como CVE-2026-41940. Esse tipo de falha ocorre quando mecanismos de login podem ser contornados, permitindo que usuários não autenticados acessem áreas restritas do sistema.

Como essa vulnerabilidade funciona?

Embora detalhes técnicos completos ainda não tenham sido amplamente divulgados, a falha foi descrita como um problema no fluxo de autenticação. Em termos simples, o sistema não valida corretamente determinadas requisições de login, abrindo espaço para invasores explorarem o acesso.

Por que isso é tão grave?

O impacto é extremamente alto. O cPanel e o WHM (Web Host Manager) são amplamente utilizados para gerenciamento de servidores e hospedagens. Quando comprometidos, podem dar controle total ao atacante.

Versões afetadas e correções disponíveis

A vulnerabilidade afeta versões do cPanel posteriores à 11.40. A empresa responsável já liberou atualizações de segurança para diversos ramos, incluindo:

- 11.86

- 11.110

- 11.118

- 11.126

- 11.130

- 11.132

- 11.134

- 11.136

Atualização é obrigatória

A recomendação oficial é clara: aplicar o patch imediatamente utilizando o script oficial de atualização. Após isso, é necessário reiniciar os serviços para garantir que a correção seja efetiva.

Impactos na segurança da informação

A falha crítica no cPanel permite bypass de autenticação e compromete diretamente a segurança da informação em ambientes corporativos e provedores de hospedagem.

Acesso administrativo completo

Se explorada, a vulnerabilidade pode conceder acesso administrativo ao servidor. Isso significa que o invasor pode:

- Ler dados de clientes

- Modificar arquivos e bancos de dados

- Criar contas maliciosas

- Instalar backdoors

- Executar códigos maliciosos

Efeito cascata em múltiplos sites

Um único servidor comprometido pode afetar centenas ou milhares de sites hospedados. Isso amplia significativamente o impacto do incidente.

Medidas emergenciais de mitigação

Enquanto a atualização não é aplicada, algumas ações podem reduzir a exposição ao risco.

Bloqueio de portas críticas

A orientação é bloquear temporariamente o tráfego de entrada nas seguintes portas:

- 2083 (cPanel SSL)

- 2087 (WHM SSL)

- 2095 (Webmail)

- 2096 (Webmail SSL)

Interrupção de serviços

Em cenários mais restritivos, recomenda-se interromper temporariamente os serviços:

- cpsrvd

- cpdavd

Essa medida é mais drástica, mas pode ser necessária em ambientes altamente sensíveis.

Reação do mercado e provedores

A gravidade da falha levou empresas de hospedagem a adotarem medidas preventivas imediatas.

Ação de provedores

Provedores como a Namecheap implementaram bloqueios temporários em portas críticas enquanto realizavam o rollout das atualizações. Essa abordagem visa reduzir a superfície de ataque durante o período de exposição.

Lições para empresas

Esse incidente reforça a importância de processos ágeis de resposta a vulnerabilidades e da manutenção contínua da segurança da informação.

Como se proteger contra esse tipo de falha

A falha crítica no cPanel permite bypass de autenticação, mas também serve como alerta para boas práticas de segurança.

Atualizações constantes

Manter sistemas sempre atualizados é a primeira linha de defesa contra vulnerabilidades conhecidas.

Monitoramento contínuo

Implemente soluções de monitoramento para detectar acessos suspeitos em tempo real.

Controle de acesso

Restrinja o acesso ao WHM e cPanel apenas a IPs confiáveis sempre que possível.

Backup regular

Tenha backups atualizados para garantir recuperação rápida em caso de comprometimento.

A importância da segurança da informação nesse cenário

A segurança da informação vai muito além de proteger dados — ela garante a continuidade do negócio. Falhas como essa mostram que mesmo sistemas amplamente utilizados podem apresentar riscos críticos.

Cultura de segurança

Empresas devem investir em conscientização e treinamento para suas equipes técnicas.

Gestão de vulnerabilidades

Ter um processo estruturado para identificação e correção de falhas é essencial.

Conclusão

A falha crítica no cPanel permite bypass de autenticação e representa um risco significativo para servidores em todo o mundo. Com um CVSS de 9.8, trata-se de uma vulnerabilidade que exige ação imediata.

Atualizar sistemas, aplicar medidas temporárias de mitigação e reforçar práticas de segurança da informação são passos fundamentais para evitar comprometimentos graves.

Se você utiliza cPanel ou WHM, não deixe para depois: revise seu ambiente agora mesmo.