A recente divulgação de uma vulnerabilidade crítica envolvendo as soluções Cortex da Palo Alto Networks acendeu um alerta importante para equipes de segurança e operações de TI em todo o mundo. A falha, identificada como CVE-2026-0234, impacta diretamente integrações com o Microsoft Teams, abrindo uma potencial brecha para acesso indevido a dados sensíveis e manipulação de recursos protegidos.

Neste artigo, você vai entender em detalhes o que aconteceu, quais sistemas foram afetados, os riscos envolvidos e como mitigar o problema de forma eficaz.

O que aconteceu com o Cortex da Palo Alto?

A Palo Alto corrige falha no Cortex após identificar uma vulnerabilidade de alta severidade presente na integração com o Microsoft Teams dentro das plataformas Cortex XSOAR e Cortex XSIAM. Essa falha permitia que um invasor, mesmo sem autenticação, pudesse acessar e modificar dados protegidos — um cenário particularmente preocupante para ambientes corporativos.

A vulnerabilidade foi classificada como “improper verification of cryptographic signature”, ou seja, uma validação inadequada de assinatura criptográfica durante o processo de autenticação da integração.

Entendendo a vulnerabilidade CVE-2026-0234

O que significa essa falha?

A CVE-2026-0234 está relacionada a um erro na verificação de assinaturas criptográficas. Em sistemas seguros, assinaturas são usadas para validar a autenticidade e integridade de dados. Quando esse mecanismo falha, abre-se espaço para:

- Falsificação de requisições

- Execução de ações não autorizadas

- Acesso indevido a dados sensíveis

Impacto direto

A falha afeta especificamente:

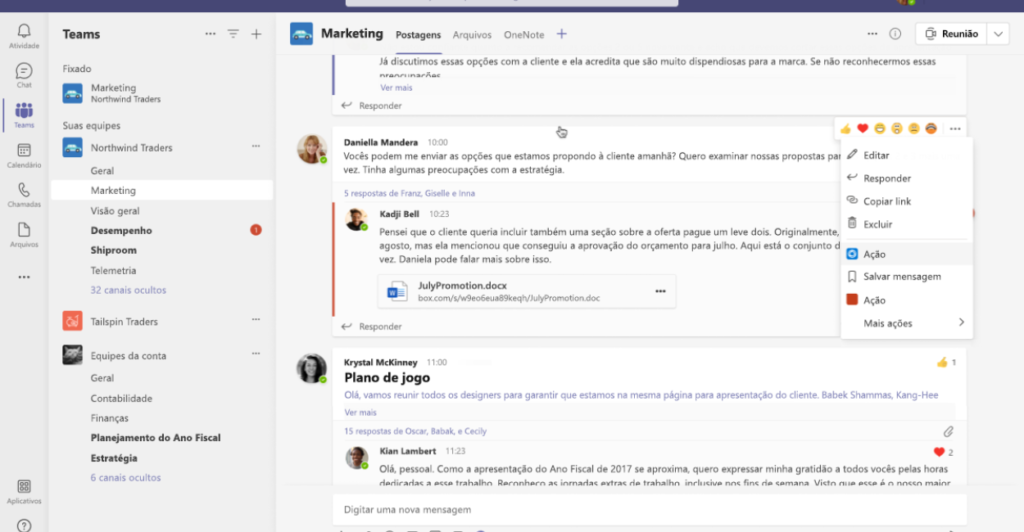

- Cortex XSOAR Microsoft Teams Marketplace

- Cortex XSIAM Microsoft Teams Marketplace

Ambos os conectores são amplamente utilizados para automação de segurança e orquestração de respostas a incidentes, o que torna o problema ainda mais crítico.

Sistemas afetados e versões vulneráveis

Versões impactadas

Todos os ambientes que utilizam versões inferiores à 1.5.52 dos conectores do Microsoft Teams estão vulneráveis.

Versão corrigida

A Palo Alto corrige falha no Cortex a partir da versão 1.5.52, que já contém o patch de segurança necessário para mitigar o problema.

Por que essa falha é tão perigosa?

Acesso sem autenticação

Um dos pontos mais críticos dessa vulnerabilidade é o fato de não exigir autenticação. Isso significa que um atacante externo pode explorar a falha sem precisar de credenciais válidas.

Possibilidade de manipulação de dados

Além do acesso, há a possibilidade de modificação de recursos, o que pode comprometer:

- Fluxos automatizados

- Respostas a incidentes

- Integrações com ferramentas externas

Ambientes corporativos em risco

Como o Microsoft Teams é amplamente utilizado em ambientes corporativos, a integração com ferramentas como XSOAR e XSIAM amplia a superfície de ataque.

Existe exploração ativa?

Até o momento da publicação do advisory oficial, a Palo Alto Networks declarou que não há evidências de exploração ativa da vulnerabilidade.

No entanto, isso não reduz a urgência da correção. A história mostra que falhas divulgadas publicamente tendem a ser rapidamente exploradas após sua exposição.

Por isso, a recomendação é clara: Palo Alto corrige falha no Cortex, mas cabe às empresas aplicarem a atualização o mais rápido possível.

Como mitigar a vulnerabilidade

Atualização imediata

A única forma eficaz de mitigação é atualizar os conectores afetados para a versão 1.5.52 ou superior.

Sem alternativas

Um ponto crítico destacado pela fabricante é a ausência de workarounds. Ou seja:

- Não há mitigação temporária

- Não há configuração alternativa

- Não há solução parcial

Isso reforça a necessidade de ação imediata.

Boas práticas após a atualização

Mesmo após aplicar o patch, é recomendável adotar medidas adicionais de segurança:

Revisão de logs

Verifique logs recentes em busca de:

- Acessos suspeitos

- Modificações não autorizadas

- Integrações incomuns

Auditoria de integrações

Revise todas as integrações com o Microsoft Teams e valide:

- Permissões concedidas

- Tokens ativos

- Fluxos automatizados

Monitoramento contínuo

Implemente monitoramento ativo para detectar comportamentos anômalos.

O papel da segurança em integrações modernas

Crescimento das integrações

Ferramentas como Cortex XSOAR e XSIAM dependem cada vez mais de integrações com plataformas externas. Isso traz benefícios como:

- Automação de processos

- Respostas mais rápidas a incidentes

- Centralização de operações

Por outro lado, também aumenta a superfície de ataque.

Segurança como prioridade

Casos como este mostram que:

- Integrações precisam ser constantemente auditadas

- Atualizações não podem ser negligenciadas

- Falhas em componentes externos podem comprometer todo o ecossistema

Lições aprendidas com o incidente

Atualizações não são opcionais

A Palo Alto corrige falha no Cortex, mas a proteção real depende da aplicação do patch pelas empresas.

Dependência de terceiros

Integrações com plataformas como Microsoft Teams exigem atenção redobrada.

Tempo de resposta é crítico

Quanto mais rápido a correção for aplicada, menor o risco de exploração.

Conclusão

A vulnerabilidade CVE-2026-0234 destaca um ponto essencial na segurança moderna: a complexidade das integrações pode se tornar um vetor crítico de ataque. Mesmo soluções robustas como Cortex XSOAR e XSIAM não estão imunes a falhas.

A boa notícia é que a Palo Alto corrige falha no Cortex rapidamente e disponibilizou uma atualização eficaz. No entanto, a ausência de soluções alternativas torna a ação imediata indispensável.

Se sua organização utiliza essas integrações, o momento de agir é agora. Atualize, revise e monitore. Em segurança, o atraso pode custar caro.