Os ataques digitais contra empresas e servidores aumentaram drasticamente nos últimos anos, e o ataque RDP se tornou uma das principais portas de entrada utilizadas por hackers. Muitas invasões começam justamente através de serviços RDP mal configurados ou expostos diretamente na internet.

Entender como funciona um ataque RDP é essencial para fortalecer a segurança da informação e proteger servidores contra acessos não autorizados, ransomware e roubo de dados.

Neste artigo, você vai descobrir:

- o que é RDP,

- como hackers exploram esse serviço,

- quais os riscos envolvidos,

- e como proteger seus servidores de forma eficiente.

🧠 O que é RDP?

RDP significa Remote Desktop Protocol, um protocolo criado pela Microsoft que permite acessar computadores e servidores remotamente.

Na prática, ele funciona como um “acesso remoto à área de trabalho”.

Administradores usam RDP para:

- Gerenciar servidores

- Acessar máquinas remotamente

- Realizar suporte técnico

- Administrar ambientes corporativos

O problema começa quando o serviço fica exposto à internet sem proteção adequada.

⚠️ O que é um ataque RDP?

Um ataque RDP acontece quando criminosos tentam invadir servidores usando falhas, senhas fracas ou configurações inseguras do protocolo Remote Desktop.

Na maioria dos casos, os hackers buscam:

- Controle total do servidor

- Roubo de informações

- Instalação de ransomware

- Criação de backdoors

Esse tipo de invasão representa um enorme risco para a segurança da informação das empresas.

🔓 Como hackers invadem servidores via RDP

Os ataques normalmente seguem algumas etapas bem conhecidas.

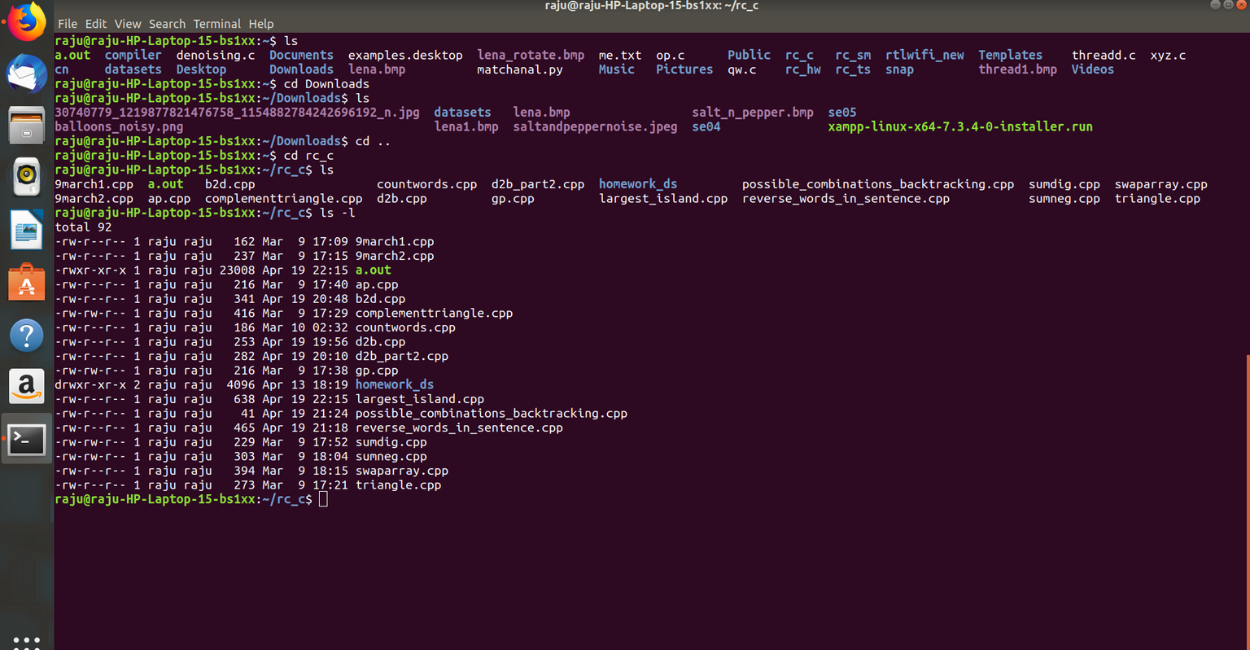

🔎 1. Varredura da internet

Hackers utilizam ferramentas automatizadas para encontrar portas RDP abertas.

A porta padrão do RDP é:

3389Ferramentas como:

- Nmap

- Masscan

- Shodan

são frequentemente usadas para localizar servidores vulneráveis.

🔑 2. Ataques de força bruta

Depois de encontrar um servidor, começa o ataque de força bruta.

Os criminosos tentam:

- milhares de senhas,

- combinações comuns,

- usuários administrativos conhecidos.

Exemplos de senhas fracas:

- admin123

- empresa2026

- 123456

👉 Esse é um dos maiores problemas de segurança da informação atualmente.

💀 3. Exploração de vulnerabilidades

Além das senhas fracas, hackers também exploram falhas conhecidas no serviço RDP.

Algumas vulnerabilidades permitem:

- execução remota de código,

- bypass de autenticação,

- controle total do sistema.

🦠 4. Instalação de malware e ransomware

Após invadir o servidor, o atacante pode instalar:

- ransomware,

- trojans,

- mineradores de criptomoedas,

- backdoors persistentes.

Muitos grupos de ransomware usam exatamente um ataque RDP como ponto inicial da invasão.

📡 Principais riscos de um ataque RDP

Quando um servidor é comprometido, os impactos podem ser enormes.

🚨 Vazamento de dados

Informações corporativas podem ser roubadas.

💰 Prejuízo financeiro

Ataques ransomware podem paralisar operações inteiras.

🏢 Interrupção de serviços

Servidores podem ficar indisponíveis por horas ou dias.

⚖️ Problemas legais

Empresas podem sofrer sanções devido ao vazamento de dados.

🛡️ Como proteger servidores contra ataque RDP

Agora vamos ao mais importante: como evitar um ataque RDP.

🔐 1. Nunca exponha RDP diretamente na internet

Essa é a principal recomendação.

O ideal é:

- usar VPN,

- acesso via bastion host,

- ou restringir IPs autorizados.

👉 Isso melhora drasticamente a segurança da informação.

🔑 2. Utilize senhas fortes

Senhas precisam ser:

- longas,

- complexas,

- únicas.

Exemplo seguro:

T3c#Linux2026!SecureEvite qualquer padrão previsível.

🔒 3. Ative autenticação multifator (MFA)

Mesmo que a senha seja descoberta, o MFA bloqueia o acesso indevido.

Ferramentas como:

- Duo Security

- Microsoft Authenticator

- Google Authenticator

ajudam bastante.

🔄 4. Atualize o servidor constantemente

Muitos ataques exploram vulnerabilidades antigas.

Mantenha:

- Windows Server atualizado,

- patches de segurança instalados,

- serviços corrigidos.

🔥 5. Altere a porta padrão do RDP

Embora não seja proteção definitiva, mudar a porta reduz ataques automatizados.

Evite usar:

3389🚫 6. Limite tentativas de login

Configure políticas de bloqueio automático.

Exemplo:

- bloquear IP após 5 tentativas erradas.

Isso reduz ataques de força bruta.

📊 7. Monitore logs constantemente

Acompanhar logs ajuda a detectar invasões rapidamente.

Verifique:

- tentativas de login,

- horários incomuns,

- IPs suspeitos.

Ferramentas úteis:

- Wazuh

- Graylog

- Splunk

🌐 8. Use firewall corretamente

Permita acesso apenas para IPs autorizados.

Exemplo:

- liberar RDP apenas para rede corporativa.

Isso fortalece muito a segurança da informação do ambiente.

🧪 Como identificar um ataque RDP em andamento

Alguns sinais podem indicar tentativa de invasão.

⚠️ Tentativas repetidas de login

⚠️ Alto uso de CPU inesperado

⚠️ Criação de usuários desconhecidos

⚠️ Logs com múltiplas autenticações falhadas

⚠️ Lentidão anormal no servidor

🚀 Tendências dos ataques RDP em 2026

Os ataques estão ficando mais sofisticados.

📌 Tendências atuais:

- Automação via inteligência artificial

- Ataques direcionados a cloud

- Ransomware operado por grupos organizados

- Roubo de credenciais corporativas

Por isso, proteger RDP virou prioridade absoluta.

🧠 Boas práticas extras de segurança

Além das medidas básicas:

✅ Utilize VPN corporativa

✅ Restrinja acesso por geolocalização

✅ Desative contas inativas

✅ Use antivírus corporativo

✅ Faça backups frequentes

✅ Conclusão

O ataque RDP é uma das técnicas mais utilizadas por hackers para invadir servidores e redes corporativas. Serviços mal configurados, senhas fracas e sistemas desatualizados criam oportunidades perfeitas para criminosos digitais.

Fortalecer a segurança da informação exige:

- monitoramento constante,

- autenticação forte,

- VPN,

- firewall,

- e atualização contínua dos sistemas.

Com as medidas corretas, é possível reduzir drasticamente os riscos e impedir invasões via RDP em 2026.