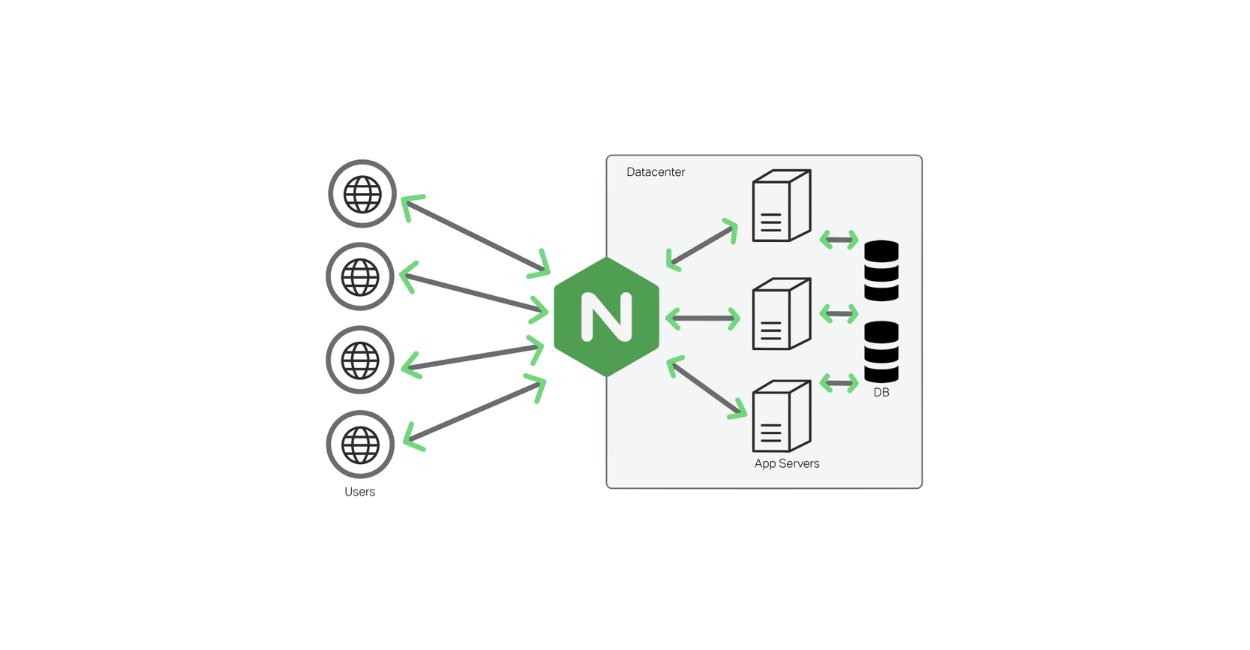

A recente exploração ativa de falha no Nginx colocou equipes de segurança em estado de atenção máxima. Identificada como CVE-2026-33032, a vulnerabilidade afeta diretamente o nginx-ui, uma interface amplamente utilizada para gerenciamento de servidores web. Com uma pontuação crítica de 9,8 no CVSS, o problema não apenas representa um risco elevado, como já está sendo explorado ativamente em ambientes reais.

Neste cenário, compreender os impactos dessa falha e agir rapidamente é essencial para evitar comprometimentos graves. Ao longo deste artigo, você vai entender como funciona essa vulnerabilidade, quais são os riscos e quais medidas devem ser adotadas imediatamente.

O que é a falha CVE-2026-33032 no Nginx

A exploração ativa de falha no Nginx está diretamente ligada a um erro na implementação de autenticação dentro do nginx-ui. Esse painel facilita a administração de servidores, permitindo ajustes em configurações críticas de forma prática e centralizada.

Como a vulnerabilidade funciona

O problema está na integração com o MCP (Model Context Protocol). Um dos endpoints mais sensíveis, o /mcp_message, não exigia autenticação adequada — ao contrário de outros endpoints do sistema.

Falha de autenticação crítica

Isso significa que qualquer atacante com acesso à rede pode:

- Executar comandos administrativos

- Manipular configurações do servidor

- Interagir com o serviço sem validação de credenciais

Essa falha cria uma porta de entrada direta para ações maliciosas, sem a necessidade de exploração complexa.

Impactos reais da exploração ativa de falha no Nginx

A gravidade da exploração ativa de falha no Nginx vai muito além de uma simples vulnerabilidade técnica. Na prática, os impactos podem ser devastadores para organizações que dependem de ambientes web.

Controle total do servidor

Um invasor pode assumir controle praticamente completo do serviço Nginx. Entre as ações possíveis estão:

- Reiniciar o servidor remotamente

- Alterar arquivos de configuração

- Criar ou excluir regras de roteamento

- Forçar recargas automáticas

Riscos avançados para segurança

Manipulação de tráfego

Atacantes podem redirecionar usuários para páginas maliciosas, comprometendo dados sensíveis.

Inserção de regras maliciosas

É possível modificar o comportamento do servidor para executar scripts ou expor conteúdos internos.

Roubo de credenciais

A vulnerabilidade também pode ser explorada para capturar credenciais administrativas, ampliando ainda mais o acesso indevido.

Por que essa vulnerabilidade é tão crítica

A exploração ativa de falha no Nginx ganhou destaque rapidamente por um motivo preocupante: a enorme quantidade de sistemas vulneráveis expostos à internet.

Superfície de ataque ampliada

Milhares de instâncias do nginx-ui estão acessíveis publicamente, o que facilita:

- Varreduras automatizadas por atacantes

- Exploração em larga escala

- Ataques direcionados a provedores e empresas

Ambientes mais afetados

Provedores de hospedagem

Empresas que gerenciam múltiplos clientes são alvos prioritários, já que um único acesso pode comprometer diversos serviços.

Equipes DevOps

Times que utilizam nginx-ui para automação e gerenciamento centralizado também estão em risco elevado.

Medidas imediatas para mitigar a exploração ativa de falha no Nginx

Diante da gravidade da situação, agir rápido é fundamental. Felizmente, já existem soluções disponíveis para reduzir os riscos.

Atualização do nginx-ui

A principal recomendação é aplicar imediatamente a correção disponibilizada pelos mantenedores do projeto.

Por que atualizar é essencial

- Corrige a falha de autenticação

- Fecha o endpoint vulnerável

- Reduz drasticamente a exposição

Medidas temporárias de proteção

Enquanto a atualização não é aplicada, algumas ações podem ajudar a minimizar os riscos da exploração ativa de falha no Nginx.

Desativar o MCP

Se possível, desabilite a funcionalidade MCP até que o patch seja aplicado.

Restringir acesso de rede

Limite o acesso ao painel nginx-ui apenas a IPs confiáveis.

Revisar regras de segurança

Implementar allowlist

Permitir acesso somente a endereços previamente autorizados é uma camada importante de proteção.

Monitorar logs

A análise contínua de logs pode ajudar a identificar atividades suspeitas antes que causem danos maiores.

Boas práticas para evitar vulnerabilidades futuras

A exploração ativa de falha no Nginx reforça a importância de uma postura proativa em segurança da informação.

Gestão de atualizações

Manter sistemas sempre atualizados é uma das medidas mais eficazes contra ataques.

Princípio do menor privilégio

Limitar acessos e permissões reduz significativamente o impacto de possíveis falhas.

Auditorias regulares

Realizar testes de segurança e auditorias frequentes ajuda a identificar vulnerabilidades antes que sejam exploradas.

Conclusão

A exploração ativa de falha no Nginx envolvendo a CVE-2026-33032 é um alerta claro para empresas e profissionais de tecnologia. Com potencial para comprometimento total do servidor, essa vulnerabilidade exige resposta imediata.

Atualizar o sistema, restringir acessos e adotar boas práticas de segurança não são apenas recomendações — são ações essenciais para proteger dados, usuários e a reputação da organização.

Ignorar esse tipo de ameaça pode resultar em prejuízos significativos, desde perda de dados até interrupção completa de serviços. Em um cenário onde ataques estão cada vez mais sofisticados, a prevenção continua sendo a melhor defesa.