Um novo ataque destrutivo na Venezuela colocou em alerta especialistas em cibersegurança ao redor do mundo. A campanha, identificada por pesquisadores, teve como alvo o setor de energia e utilidades e utilizou um malware altamente agressivo chamado Lotus Wiper, projetado não para lucrar, mas para causar danos irreversíveis.

Diferente de ataques tradicionais, esse incidente reforça um cenário preocupante: operações cibernéticas voltadas à sabotagem de infraestruturas críticas. Neste artigo, você vai entender como esse ataque funcionou, por que ele é tão perigoso e quais lições ele deixa para a segurança da informação.

O que é o ataque destrutivo na Venezuela?

O ataque destrutivo na Venezuela foi caracterizado pelo uso de um malware do tipo wiper, ou seja, um software malicioso cujo objetivo é apagar dados e tornar sistemas inutilizáveis.

Segundo análises recentes, o Lotus Wiper foi utilizado em uma campanha direcionada ao setor energético, com o objetivo de interromper operações e causar impacto direto em serviços essenciais.

Diferença entre wiper e ransomware

Wiper: destruição total

- Apaga arquivos permanentemente

- Remove mecanismos de recuperação

- Torna sistemas irrecuperáveis

Ransomware: extorsão

- Criptografa dados

- Exige pagamento para liberação

- Mantém os dados intactos

No caso do ataque destrutivo na Venezuela, não houve qualquer tentativa de extorsão — o foco foi exclusivamente a sabotagem.

Como o Lotus Wiper funciona?

O funcionamento do Lotus Wiper revela um alto nível de sofisticação e planejamento prévio, algo que preocupa especialistas em segurança da informação.

Ataque em múltiplas etapas

O ataque foi estruturado em fases bem definidas:

1. Preparação do ambiente

Scripts em lote foram utilizados para:

- Desativar serviços do sistema

- Interromper operações normais

- Preparar a rede para execução do ataque

2. Coordenação da rede

Os scripts também:

- Sincronizavam a execução em múltiplas máquinas

- Garantiam impacto simultâneo

- Exploravam compartilhamentos como NETLOGON

3. Execução do payload destrutivo

Após a preparação:

- O malware apagava arquivos

- Sobrescrevia discos físicos

- Eliminava pontos de restauração

Esse processo deixava os sistemas completamente inoperáveis.

Evidências de ataque planejado

Um dos pontos mais preocupantes do ataque destrutivo na Venezuela é o nível de conhecimento prévio demonstrado pelos invasores.

Conhecimento do ambiente

Os pesquisadores identificaram que:

- O malware possuía funções voltadas a versões antigas do Windows

- Os atacantes sabiam exatamente quais sistemas explorar

- Havia indícios de acesso prolongado antes do ataque

Isso sugere uma fase longa de reconhecimento interno, comum em ataques avançados.

Linha do tempo da operação

- Setembro de 2025: compilação do Lotus Wiper

- Dezembro de 2025: upload da amostra em ambiente público

- Início de 2026: execução do ataque

Essa sequência indica meses de preparação antes da fase destrutiva.

Impactos na infraestrutura crítica

O impacto de um ataque destrutivo na Venezuela vai muito além do ambiente digital.

Interrupção de serviços essenciais

Ao atingir o setor de energia e utilidades, os efeitos podem incluir:

- Falhas no fornecimento de energia

- Interrupção de serviços públicos

- Instabilidade econômica

Risco para sistemas industriais

Ambientes industriais, como SCADA, são especialmente vulneráveis. O Lotus Wiper pode:

- Corromper sistemas operacionais

- Apagar dados operacionais

- Paralisar completamente a operação

Esse tipo de ataque evidencia a importância de estratégias robustas de segurança da informação em ambientes críticos.

Por que esse ataque é diferente?

O ataque destrutivo na Venezuela se destaca por algumas características específicas:

Ausência de motivação financeira

Ao contrário da maioria dos ataques atuais:

- Não há pedido de resgate

- Não há tentativa de monetização

- O objetivo é puramente destrutivo

Alta precisão

O ataque foi:

- Direcionado a um setor específico

- Adaptado ao ambiente da vítima

- Executado de forma coordenada

Potencial geopolítico

Especialistas apontam que campanhas desse tipo podem estar ligadas a tensões geopolíticas, especialmente quando envolvem infraestrutura crítica.

Lições para segurança da informação

O caso do ataque destrutivo na Venezuela traz aprendizados valiosos para organizações de todos os setores.

Monitoramento contínuo

Detectar sinais precoces é essencial:

- Atividades suspeitas em rede

- Uso incomum de ferramentas nativas

- Alterações em serviços críticos

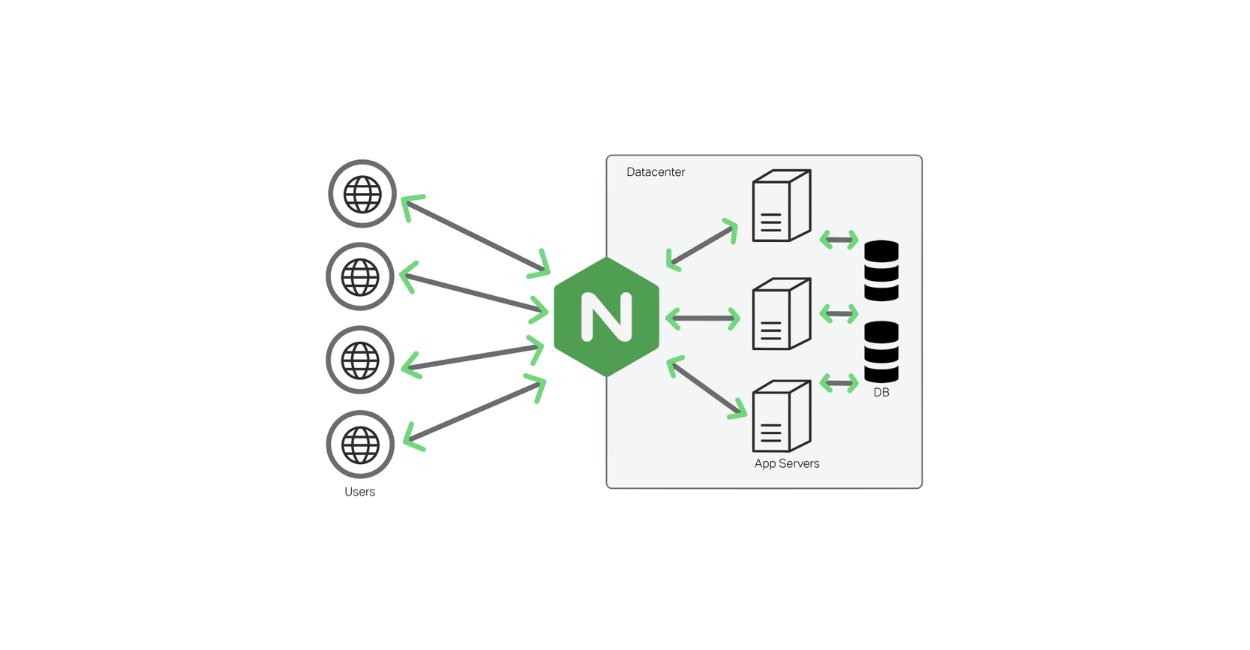

Proteção contra movimentos laterais

Ataques como esse dependem de propagação interna:

- Segmentação de rede

- Controle de acessos

- Monitoramento de privilégios

Backup resiliente

Em ataques destrutivos:

- Backups tradicionais podem falhar

- É essencial ter cópias imutáveis

- Testes de recuperação devem ser frequentes

Atualização de sistemas

O uso de sistemas antigos foi um fator explorado:

- Atualizações reduzem vulnerabilidades

- Sistemas legados aumentam riscos

- Gestão de patches é fundamental

O futuro dos ataques destrutivos

O crescimento de ataques como o ataque destrutivo na Venezuela indica uma mudança no cenário de ameaças.

Tendência de sabotagem digital

Cada vez mais, ataques visam:

- Interromper operações

- Gerar caos

- Impactar infraestruturas críticas

Evolução dos wipers

Malwares destrutivos estão:

- Mais sofisticados

- Mais direcionados

- Mais difíceis de detectar

Isso reforça a necessidade de maturidade em segurança da informação.

Conclusão

O ataque destrutivo na Venezuela representa um marco preocupante na evolução das ameaças cibernéticas. O uso do Lotus Wiper demonstra que nem todos os ataques têm motivação financeira — alguns são projetados simplesmente para destruir.

Com meses de preparação, conhecimento profundo do ambiente e execução coordenada, esse incidente reforça a importância de investir seriamente em segurança da informação, especialmente em setores críticos.

A grande questão que fica não é se novos ataques desse tipo acontecerão, mas quando — e quem estará preparado para enfrentá-los.