Uma falha TP-Link em ataques automatizados voltou a chamar atenção após novas tentativas de exploração em larga escala. O problema envolve roteadores antigos, ainda muito utilizados, e reforça um cenário recorrente: dispositivos desatualizados continuam sendo portas abertas para cibercriminosos.

A vulnerabilidade CVE-2023-33538, já conhecida pela comunidade de segurança, está sendo explorada novamente com técnicas automatizadas, muitas vezes ligadas a botnets como a Mirai.

Falha TP-Link em ataques automatizados: o que está acontecendo

A recente onda de exploração mostra que a falha TP-Link em ataques automatizados não perdeu relevância, mesmo sendo antiga.

Como funciona a vulnerabilidade

A falha permite a injeção de comandos por meio da interface web do roteador. Isso significa que um invasor pode executar instruções diretamente no sistema do dispositivo.

Onde está o risco real

O ataque depende de autenticação, mas isso não impede a exploração quando:

- Senhas padrão continuam ativas

- Credenciais são fracas

- O painel administrativo está exposto à internet

Roteadores vulneráveis TP-Link ainda em uso

Mesmo fora de suporte, vários modelos seguem ativos, o que amplia o alcance da ameaça.

Principais modelos afetados

- TL-WR940N (v2 e v4)

- TL-WR740N (v1 e v2)

- TL-WR841N (v8 e v10)

Por que isso ainda acontece

A permanência desses dispositivos está ligada a fatores simples:

- Funcionamento aparentemente normal

- Falta de atualização por parte do usuário

- Baixo conhecimento em segurança

Ataques automatizados explorando roteadores

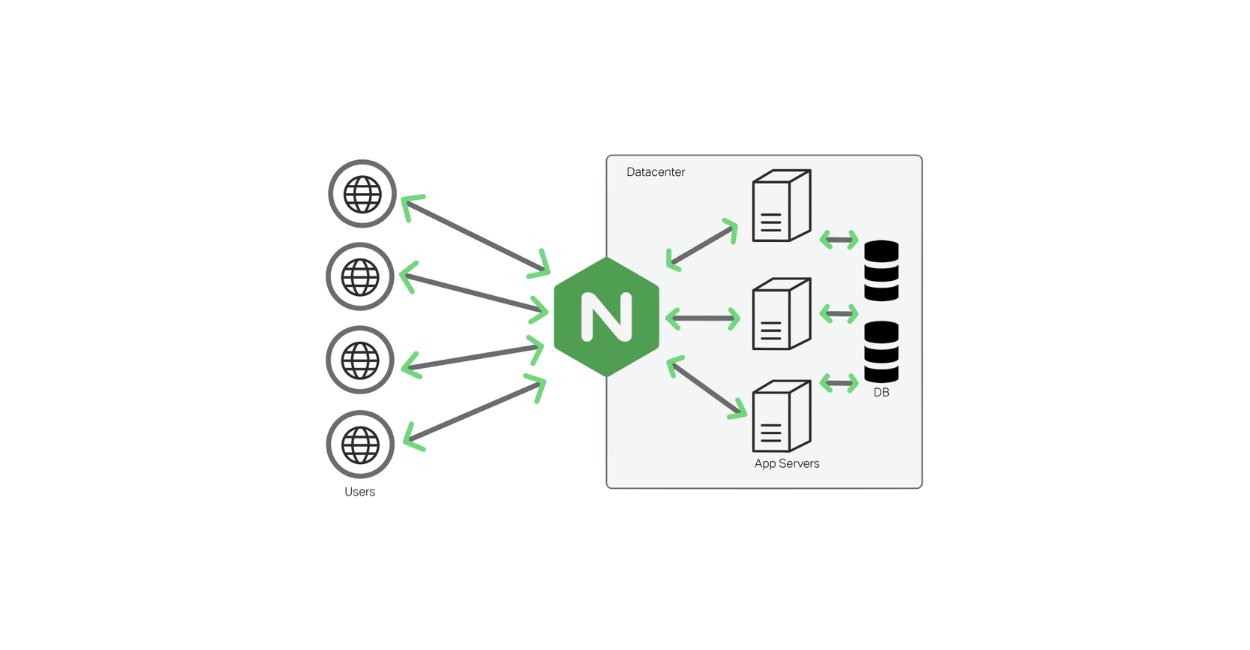

A exploração da falha TP-Link em ataques automatizados ocorre de forma escalável, usando ferramentas que fazem varredura contínua na internet.

Como os ataques são executados

1. Busca por dispositivos expostos

Ferramentas identificam roteadores acessíveis remotamente.

2. Tentativa de login

Uso de credenciais padrão ou vazadas.

3. Execução de comandos

Exploração da vulnerabilidade via interface web.

4. Infecção por malware

Download e execução de códigos maliciosos.

Botnet Mirai e o uso de dispositivos comprometidos

Grande parte dos ataques envolvendo essa falha está associada à botnet Mirai.

O que a Mirai faz

Esse malware transforma dispositivos em zumbis digitais, utilizados para:

- Ataques DDoS

- Distribuição de malware

- Atividades ilegais em larga escala

Por que roteadores são alvo fácil

- Funcionam continuamente

- São mal configurados

- Raramente recebem manutenção

Riscos da vulnerabilidade em roteadores antigos

A exploração da falha TP-Link em ataques automatizados pode gerar impactos diretos.

Principais consequências

Acesso indevido à rede

Invasores podem interceptar tráfego.

Roubo de informações

Dados sensíveis ficam expostos.

Uso indevido do dispositivo

Seu roteador pode participar de ataques.

Queda de desempenho

Lentidão e instabilidade são comuns.

Como se proteger de falhas em roteadores TP-Link

Mesmo sem suporte oficial, ainda é possível reduzir os riscos.

Troca do equipamento (recomendado)

A medida mais eficaz é substituir o roteador por um modelo atualizado.

Boas práticas essenciais

1. Alterar login padrão

Nunca mantenha credenciais de fábrica.

2. Bloquear acesso remoto

Evite exposição da interface administrativa.

3. Atualizar firmware

Caso ainda existam atualizações disponíveis.

4. Isolar dispositivos IoT

Crie redes separadas.

5. Monitorar a rede

Observe comportamentos anormais.

Segurança em IoT ainda é um desafio

Casos como esse mostram que o problema vai além de uma falha específica.

O que precisa melhorar

- Maior conscientização dos usuários

- Atualização constante de equipamentos

- Políticas mais rígidas de suporte por fabricantes

Conclusão

A falha TP-Link em ataques automatizados reforça um padrão conhecido: vulnerabilidades antigas continuam sendo exploradas porque ainda existem alvos disponíveis.

Manter dispositivos desatualizados conectados à internet é um risco silencioso, mas significativo. A boa notícia é que, com algumas medidas simples, já é possível reduzir drasticamente a exposição.